Lần theo vết tích phạm tội

Mới đây, trong quá trình tăng nhanh bảo mật cho chuỗi hệ thống của doanh nghiệp, nhóm chuyên gia bảo mật đến từ phòng An toàn thông báo trực thuộc VCCorp đã ngẫu nhiên tìm ra và lần theo vết tích của một đường dây cướp đoạt thông báo diện tích lớn tại vietnam. Bằng cách lợi dụng trình duyệt y web, nhóm hacker này đã có trong tay nhiều thông báo account thuộc chuỗi hệ thống của nhiều doanh nghiệp lớn.

Cụ thể, vào ngày 21/6, khi phát hiện dấu hiệu thất thường ở một account quản trị trên một website thân thuộc, nhóm chuyên gia bảo mật đã tức thì vào cuộc khám phá căn do. Sau khi thực hành nhiều giải pháp nghiệp vụ, họ đã xác định được: thông báo account đã bị lấy cắp từ máy tính cá nhân của viên chức này, bởi một malware dưới dạng extension (phần mở mang) trên trình duyệt y Chrome.

Extension độc hại hoá trang Internet Download Manager đã sinh tồn một thời kì khá dài trên Chrome Web Store.Lưu ý: tên tác giả của extension này đã được công nhận là mạo, mục tiêu hiện đang được làm rõ.

Lượng thông báo bị ăn trộm nhiều chưa từng thấy

Điểm đáng chú ý, đây lại là một extension làm nhái lại của extension IDM – Internet Download Manager rất phổ quát tại vietnam, sử dụng được trên 2 trình duyệt y hàng đầu Google Chrome và Cốc Cốc. Dù không lạ với cách thức lường đảo này, nhưng sự tinh tướng, chuyên nghiệp trong phương pháp hành động cũng như việc nạn nhân lại là người vietnam, các chuyên gia đã tiếp tục lần theo những vết tích rất nhỏ. Kết quả tìm được đã đích thực làm cả nhóm chuyên gia vô cùng bất thần – dù họ đã quen với quả đât an toàn mạng nhiều biến cố.

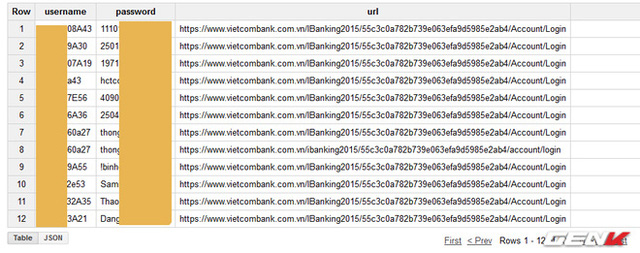

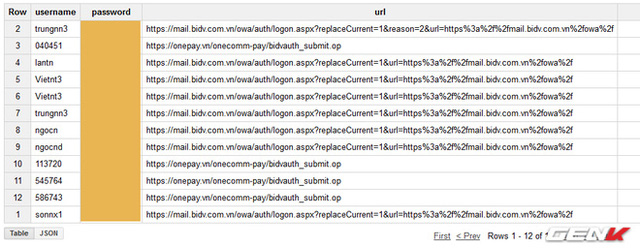

Hacker đã chiếm giữ được lượng lớn account điện tử, trong đó có account Vietcombank

Theo thống kê sơ bộ, nhóm hacker này đã lấy cắp được thông báo đăng nhập (Username/Password) của khoảng 55.000 account Facebook, 6.000 account Google, 5.000 account Yahoo và đáng sợ nhất là hơn 5 triệu cookie các trang phổ quát như Facebook, Google Mail, Yahoo Mail, Hotmail hay cả PayPal. Với việc nhóm hacker chiếm giữ hữu cả cookie, nếu game thủ có chu đáo dùng tính năng bảo mật 2 lớp cũng xin chia buồn, chúng vẫn có thể hoàn toàn chiếm giữ quyền sử dụng của game thủ.

Nhiều đối tượng mua hàng khác cũng là nạn nhân của hacker

Nhóm chuyên gia cũng chú ý, dạng malware này đã sinh tồn khá lâu nhưng không bị các phần mềm antivirus “bắt” được và chặn đứng vì sự tinh quái trong phương thức lây nhiễm. Người dùng có thể “vô tình” nhiễm phải malware này qua 2 đường chính:

1. Lây nhiễm phê chuẩn việc phát tán phần mềm lậu (crack):

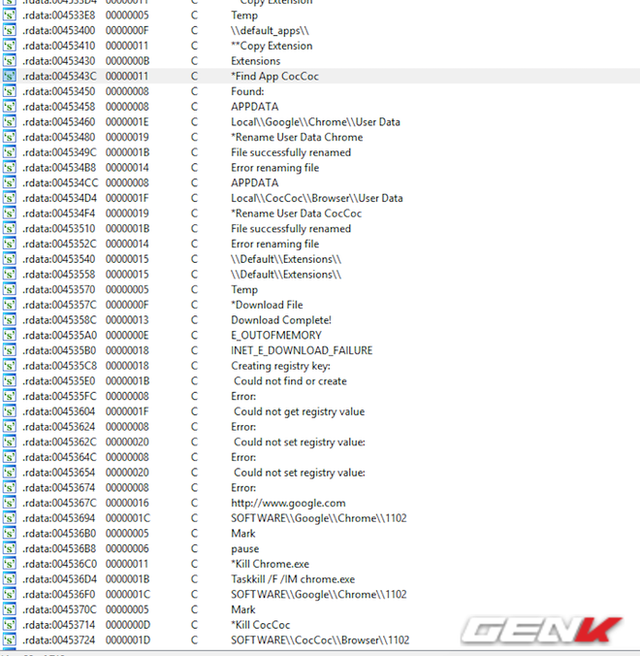

Khi người dùng vận chuyển về phần mềm lậu từ trang mạng bất kỳ (do hacker vận chuyển lên), trong các file crack sẽ đính kèm một file thực thi nhiệm vụ theo lớp lang sau: tắt trình duyệt y (Chrome/Cốc Cốc) nếu đang chạy, tạo kết nối đến trang chứa extension và rút cuộc là vận chuyển extension về và cài đặt trong máy nạn nhân.

Bản log ghi lại việc file thực thi tự động vận chuyển về và cài đặt extension.

2. Sử dụng liên kết (link) gây tò mò:

Trước đây, bằng cách lách luật, hacker đã đăng vận chuyển được đến 11 version khác nhau của extension mạo này trên Chrome Web Store. Hacker sẽ lan truy nãền nhiều đường link gây tò mò, nạn nhân sau khi click vào sẽ nhận được mời cài đặt một “plugin” (để xem được nội dung, để dùng lướt web hơn,v.v…). Do extension sinh tồn trên Chrome Web Store một cách hợp thức, nên phần nhiều người dùng sẽ chấp thuận cài đặt.

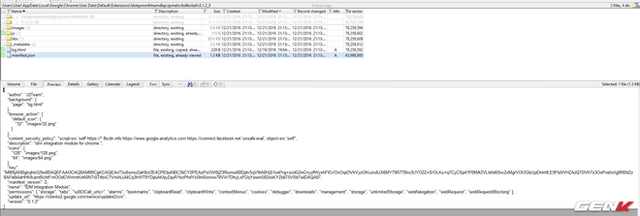

Extension này có nhiều quyền có thể lạm dụng vào việc xấu và không cấp thiết.

Ở đây hacker tiếp tục lấy tên người khác ở mục tác giả.

Hacker làm thế nào để đăng vận chuyển được đến 11 version khác nhau của extension độc hại này và vượt qua nhiều công cụ bảo mật ra sao, do phạm vi của bài viết có hạn, chúng tôi sẽ cung cấp thông báo cụ thể cho độc giả vào bài sau. Trở lại với vụ việc, extension này sau khi được cài đặt sẽ lấy cắp thông báo đăng nhập của nạn nhân khi truy nã cập vào mọi trang web, cũng như thu lại toàn thể cookie của người dùng gửi về server của hacker.

Vì vậy, khi đọc được bài viết này, độc giả hãy tức thì thực hành các bước sau, khác biệt là khi thấy mình có những hành vi giống với những gì được đề cập trong 2 cách lây nhiễm bên trên:

– Kiểm tra các extension trong trình duyệt y máy tính, game thủ có thể sử dụng các công cụ tương tự như trong bài viết này .

– Nếu có dấu hiệu khả nghi như sử dụng quyền không cấp thiết ở extension nào, hãy thẳng cánh xóa nó. Bạn có thể tham khảo ý nghĩa các quyền của extension tại địa chỉ này.

– Thay đổi toàn thể mật khẩu ở mọi account điện tử của game thủ.

Đồng thời với việc đánh giá máy tính của mình, độc giả hãy hăng hái san sớt thông báo này đến những người xung quanh quéo, nhất là những người có ít hiểu biết về kĩ nghệ. Đừng để những kẻ xấu cướp đoạt thông báo của mọi người, hay lợi dụng chúng để dịch vụ các mục tiêu hiểm nguy hơn.

Chúng tôi sẽ đưa thông báo cụ thể về phương pháp các chuyên gia bảo mật lần tìm ra nhóm thủ phạm trong những bài tiếp theo. Mong độc giả chú ý theo dõi.

Theo Steve

Trí Thức Trẻ