Theo chuyên gia Bkav, mã độc Petya đang lan rộng chóng vánh phê chuẩn lỗ hổng Windows SMBv1 tương tự như cách ransomware WannaCry lây nhiễm; nhưng hiểm nguy hơn, mã độc này còn tận dụng các công cụ WMIC và PSEXEC để lây lan sang các máy tính khác trong mạng (Nguồn ảnh: WhiteHat.vn)

Trong thông báo vừa phát ra trưa nay, ngày 28/6/2017 về cuộc tiến công mạng diện tích lớn trên nhân loại xảy ra ngày 27/6, Công ty Bkav cho hay, khi các vụ tiến công mã độc tống tiền WannaCry chưa chấm dứt, một mã độc khác đang khiến cả nhân loại “điên đảo”. Mã độc này là biến thể của Petya, có tên Petrwrap, gây tê liệt nhiều nhà băng, trường bay, máy ATM và một số tổ chức lớn tại châu Âu.

Mã độc Petya đang lan rộng chóng vánh phê chuẩn lỗ hổng Windows SMBv1 tương tự như cách ransomware WannaCry lây nhiễm 300.000 chuỗi hệ thống và máy chủ trên toàn nhân loại chỉ trong 72 giờ vào bốn tuần trước. “Nguy hiểm hơn, mã độc này còn tận dụng các công cụ WMIC và PSEXEC để lây lan sang các máy tính khác trong mạng”, chuyên gia Bkav phản hồi.

Bkav cũng cho hay, Petya là một loại ransomware “vô cùng khó tính” và không giống bất kỳ mã độc tống tiền nào. Petya không mã hóa các tập tin trên một chuỗi hệ thống mục đích từng cái một. Thay vào đó, mã độc phát động lại máy tính nạn nhân và mã hóa bảng master file của ổ cứng (MFT) và khiến cho Master Boot Record (MBR) ngừng hoạt động, hạn chế việc tầm nã cập vào tổng thể chuỗi hệ thống bằng cách lấy thông báo về tên file, kích cỡ và địa điểm trên đĩa vật lý. Ransomware Petya thay thế MBR của máy tính bằng mã độc của chính nó, hiển thị thông báo đòi tiền chuộc và khiến máy tính chẳng thể phát động.

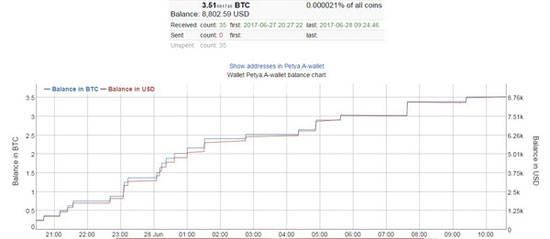

Thống kê số tiền tin tặc thu được từ các nạn nhân của mã độc tống tiền Petya (Nguồn ảnh: Bitinfocharts)

Hiện tại, đã có 35 giao thiệp trả tiền chuộc được thực hành với tổng số tiền lên tới gần 9.000 USD. Tuy nhiên, do phần nhiều người dùng đã biết được thông báo dù có trả tiền chuộc cũng không lấy lại được dữ liệu nên từ khoảng 9h30 sáng nay không có thêm giao thiệp trả tiền nảy sinh.

Trao đổi với ICTnews, thây mặt Bkav cho biết, tới thời điểm ngày nay, khuôn khổ lây nhiễm của loại mã độc tống tiền mới này chính yếu vẫn ở các nước Đông Âu. Hệ thống giám sát của Bkav vẫn đang tiến hành rà soát và chưa có thông báo chi tiết về số máy tính tại vn bị nhiễm mã độc tống tiền Petya.

Để dự phòng nguy cơ mã độc tiến công, chuyên gia Bkav khuyến cáo người dùng nên sao lưu dữ liệu thường xuyên, cập nhật bản vá cho hệ điều hành, đồng thời chỉ mở các file văn bản nhận từ Internet trong không gian cách ly Safe Run.

Người dùng cũng cần cài phần mềm diệt virus túc trực trên máy tính để được bảo vệ tự động. Riêng người dùng Bkav Pro hoặc Bkav Endpoint được bảo vệ trước loại mã độc này.

Đặc biệt, đối với quản trị chuỗi hệ thống, chuyên gia Bkav khuyến nghị cần rà soát kỹ chuỗi hệ thống server bởi với WMIC và PSEXEC mã độc có thể tiện lợi lây nhiễm từ một server ra tổng thể chuỗi hệ thống có cùng domain.

Theo Vân Anh

ICTnews